На Дніпропетровщині викрили податківців, які під час війни з рф намагалися вкрасти з держбюджету понад 240 млн грн

Кіберфахівці СБУ викрили зловмисників, які через втручання в електронні системи Державної податкової служби України хотіли вивести з бюджету України понад 240 млн грн. Про це повідомляє пресслужба Управління СБ України у Дніпропетровській області.

«Встановлено, що до організації протиправної діяльності причетні декілька чинних посадовців Головного управління Державної податкової служби у Дніпропетровській області.

За даними слідства, вони налагодили злочинний механізм незаконного привласнення активів українських компаній та подальшої їх передачі на підконтрольні фірми у вигляді реєстраційного ліміту ПДВ», – йдеться у повідомленні.

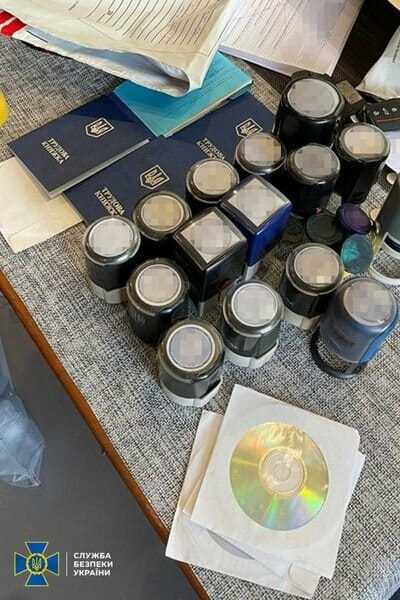

Для реалізації оборудки її організатори, на підставі підроблених документів, отримували електронні підписи керівників підприємств з тимчасово окупованих районів Херсонської, Запорізької, Донецької та Харківської областей, за допомогою яких здійснювали несанкціоноване втручання в електронні системи Державної податкової Служби.

Таким чином, вони незаконно одержували «інструментарій» для безпідставного переведення сум реєстраційних лімітів ПДВ на баланс підконтрольних фірм.

Привласнені кошти ділки намагалися вивести у тінь, у тому числі через проведення безтоварних операцій.

Для цього чиновники залучили представників афілійованих комерційних структур з Київської, Дніпропетровської, Львівської, Одеської та Черкаської областей.

Втім, завдяки втручанню СБУ схему вдалося нейтралізувати, а злочинну діяльність – припинити.

Наразі вирішується питання щодо оголошення зловмисникам про підозру.