На Дніпропетровщині шахраї ошукували волонтерів, які збирали гроші на ЗСУ

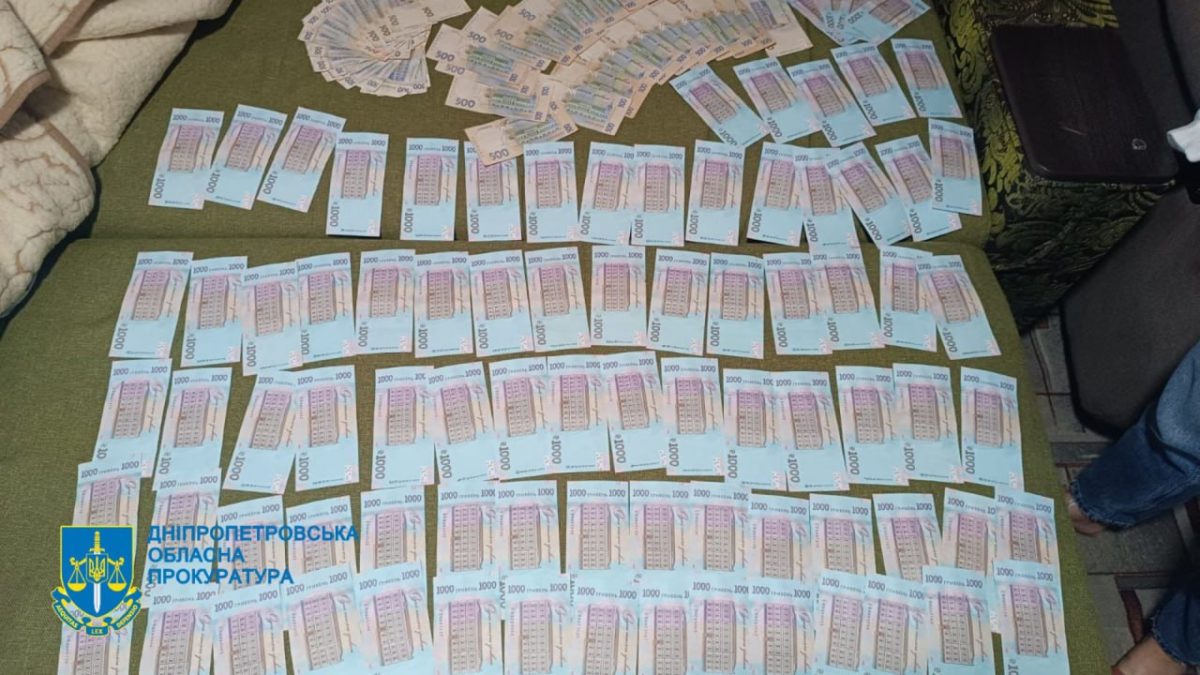

Четверо шахраїв знаходили інформацію про збори на допомогу військовим та під виглядом волонтерів виманювали гроші. Під час обшуків у них знайшли близько 800 тис. гривень, повідомляють у Дніпропетровській обласній прокуратурі.

Усі підозрювані — мешканці Кам’янського району. Вони знаходили у соцмережах інформацію про збір коштів на допомогу та лікування військовослужбовців ЗСУ.

Вони представлялись волонтерами міжнародних організацій та пропонували фінансову допомогу в іноземній валюті. Під виглядом конвертування грошей вони отримували доступ до онлайн-банкінгу потерпілих та виводили з них кошти на свої рахунки.

Таким чином їм вдалось ошукати близько 100 волонтерів. Щомісяця вони виманювали понад 1 млн гривень.

Правоохоронці вилучили в них мобільні телефони, 300 сім-карток, комп’ютери, банківські картки та гроші в різній валюті на загальну суму 800 тис. грн.

Їм інкриміновані крадіжка, шахрайство та несанкціоноване втручання в роботу інформаційних (автоматизованих) систем (ч. 4 ст. 185, ч. 3 ст. 190, ч. 2 ст. 361 КК України). Одному із підозрюваних обрано запобіжний захід у вигляді тримання під вартою, щодо інших вирішується питання про обрання.

Читайте також: На Дніпропетровщині 11-річний хлопчик замовив в інтернеті «мухомори» і опинився у реанімації